Cuando llega el momento de adquirir la tecnología que incluirán los sistemas, hay que evaluar mucho más allá de las funciones de Trusted Computing si lo que se pretende es poder asegurar que se está eligiendo soluciones fiables y seguras. La confianza debe ser inherente a todas las fases de la cadena de suministros para poder ofrecer a los clientes, distribuidores y proveedores productos de alta calidad de los que se puedan fiar plenamente.

En este documento que Curtiss Wright pone a tu disposición se repasan las mejores prácticas que los vendedores de hardware COTS deben emplear para establecer una cadena de suministros fiable, incluyendo aquellas enfocadas a la administración de la obsolescencia, mitigación de partes falsificadas, producción segura e integridad en el diseño. Concretamente, podrás encontrar información de este tipo:

- Las características de una cadena de suministros segura

- Las condiciones para emplear intermediarios

- Mitigación de partes falsificadas

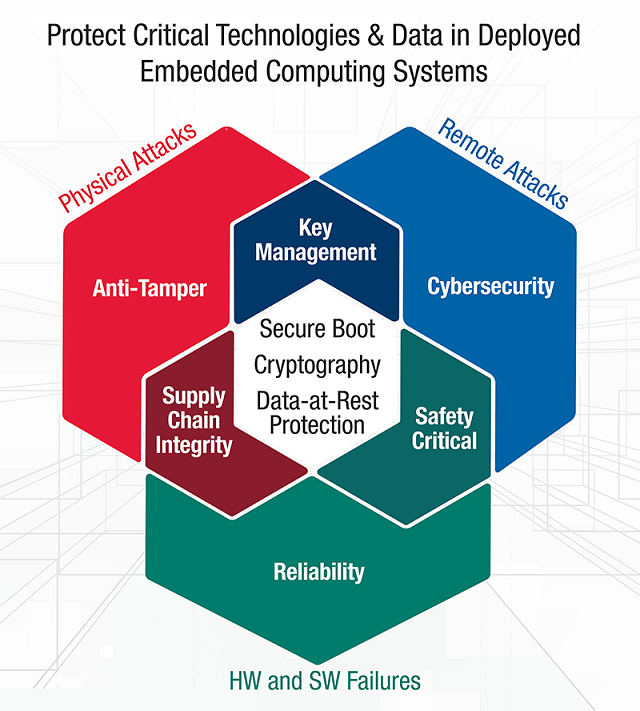

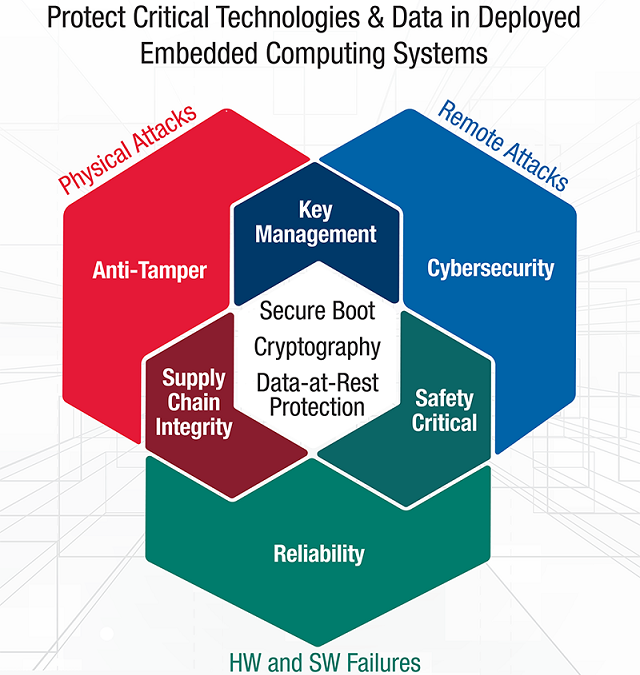

Es importante recordar que el Trusted Computing hace referencia a un conjunto de tecnologías y técnicas que protegen la electrónica incorporada y los sistemas integrados de ataques físicos y remotos, así como de fallos en el hardware y el software.

Puedes obtener más información en el siguiente documento descargable.